CLB에 인증서 배치(양방향 인증)

Download

포커스 모드

폰트 크기

작업 시나리오

기존의 단방향 인증에서는 클라이언트가 서버의 신원만을 검증합니다. 하지만 보안 요구가 높은 시나리오에서는 단방향 인증만으로는 충분하지 않습니다. 양방향 인증은 클라이언트와 서버가 서로의 신원을 모두 검증해야 하며, 이는 통신 보안을 강화하고 중간자 공격, 신원 위조 및 데이터 유출을 효과적으로 방지할 수 있습니다. 단방향 인증과 양방향 인증에 대한 설명은 단방향 인증 및 양방향 인증 설명을 참조하십시오.

전제 조건

1. 이미 CLB 인스턴스를 생성했습니다. 자세한 내용은 CLB 인스턴스 생성을 참조하십시오.

2. 도메인 이름을 통해 접근하려면, 도메인을 보유하고 있으며 CLB 포워딩 도메인 이름 설정이 완료되어 있어야 합니다. 자세한 내용은 CLB 포워딩 도메인 이름 설정을 참조하십시오.

3. 이미 CVM 인스턴스 rs-1 및 rs-2를 생성하여 CLB 인스턴스의 리얼 서버로 사용하였습니다. 자세한 내용은 리얼 서버를 참조하십시오.

설정 절차

다음은 자체 서명 인증서를. HTTPS 양방향 인증 CLB 설정 과정을 아래의 순서대로 진행합니다.

1. CA 인증서: 인증 기관의 인증서로서 서버 인증서 또는 클라이언트 인증서를 발급하는 데 사용할 수 있습니다.

2. 서버 인증서: 구매 또는 자체 서명을 통해 획득할 수 있습니다.

3. 클라이언트 인증서: 획득한 CA 인증서를 이용해 클라이언트 인증서를 발급할 수 있습니다.

4. 인증서 업로드: CA 인증서를 인증서 플랫폼에 업로드하고, 구매하거나 자체 서명한 서버 인증서도 함께 업로드해야 합니다.

5. CLB 설정: HTTPS 리스너를 설정할 때 양방향 인증을 활성화해야 하며, 서버 인증서는 업로드한 인증서를 선택하고, CA 인증서는 자체 서명 생성된 CA 인증서 ca.crt를 선택합니다.

6. 클라이언트 인증서 가져오기: 요청 시 사용할 클라이언트 인증서를 클라이언트로 가져와야 합니다.

절차 1: CA 인증서 획득

1. 다음 명령어를 실행하여 CA 인증서의 개인 키 파일 ca.key를 생성합니다.

# CA 개인 키 생성openssl genrsa -out ca.key 2048

2. 다음 명령어를 실행하여 CA 인증서의 요청 파일 ca.csr을 생성합니다.

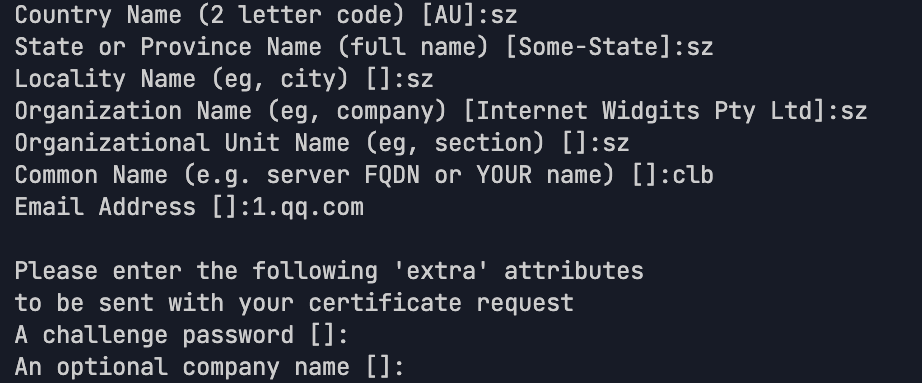

# CA 인증서 요청 파일 생성openssl req -new -key ca.key -out ca.csr

주의:

다음 매개변수는 사용자가 직접 입력해야 하며, Common Name 값은 서버 또는 클라이언트 인증서의 Common Name과 동일하지 않아야 합니다.

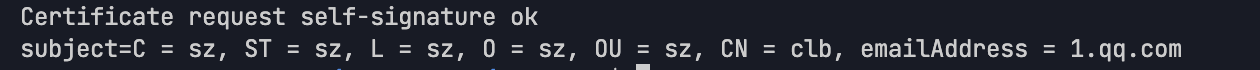

3. 다음 명령어를 실행하여 자체 서명된 CA 인증서 ca.crt를 생성합니다.

# 자체 서명으로 CA 인증서 생성, 유효기간 3650일openssl x509 -req -in ca.csr -out ca.crt -signkey ca.key -days 3650

성공적으로 실행되면 다음과 같이 나타납니다.

절차 2: 서버 인증서 획득

1. 다음 명령어를 실행하여 서버 인증서의 개인 키 파일 server.key를 생성합니다.

# 서버 개인 키 생성openssl genrsa -out server.key 2048

2. 다음 명령어를 실행하여 서버 인증서의 요청 파일 server.csr을 생성합니다.

# 서버 인증서 요청 파일 생성openssl req -new -key server.key -out server.csr

3. 다음 명령어를 실행하여 CA 인증서로 서버 인증서 server.crt를 발급합니다.

# CA 인증서로 서명하여 서버 인증서 생성, 유효기간 365일openssl x509 -req -in server.csr -out server.crt -CA ca.crt -CAkey ca.key -CAcreateserial -days 3650

절차 3: 클라이언트 인증서 획득

1. 다음 명령어를 실행하여 클라이언트 인증서의 개인 키 파일 client.key를 생성합니다.

# 클라이언트 개인 키 생성openssl genrsa -out client.key 2048

2. 다음 명령어를 실행하여 클라이언트 인증서의 요청 파일 client.csr을 생성합니다.

# 클라이언트 인증서 요청 파일 생성openssl req -new -key client.key -out client.csr

3. 다음 명령어를 실행하여 CA 인증서로 클라이언트 인증서 client.crt를 발급합니다.

# CA 인증서로 서명하여 클라이언트 인증서 생성, 유효기간 365일openssl x509 -req -in client.csr -out client.crt -CA ca.crt -CAkey ca.key -CAcreateserial -days 3650

4. 다음 명령어를 실행하여 생성된 클라이언트 인증서 client.crt를 브라우저에서 인식할 수 있는 p12 형식 파일로 변환합니다.

# 클라이언트 인증서 형식 변환openssl pkcs12 -export -clcerts -in client.crt -inkey client.key -out client.p12

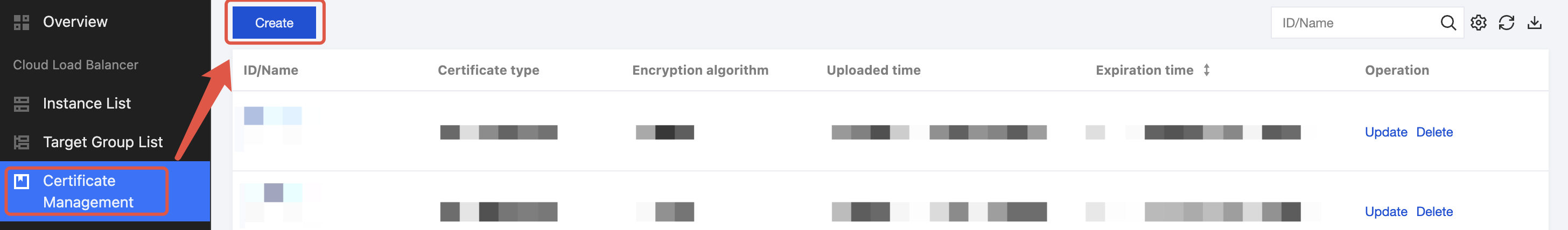

절차 4: CA 인증서 업로드

1. CLB 콘솔에 로그인합니다.

2. 인증서 관리를 클릭하여 새로 만들기를 클릭합니다.

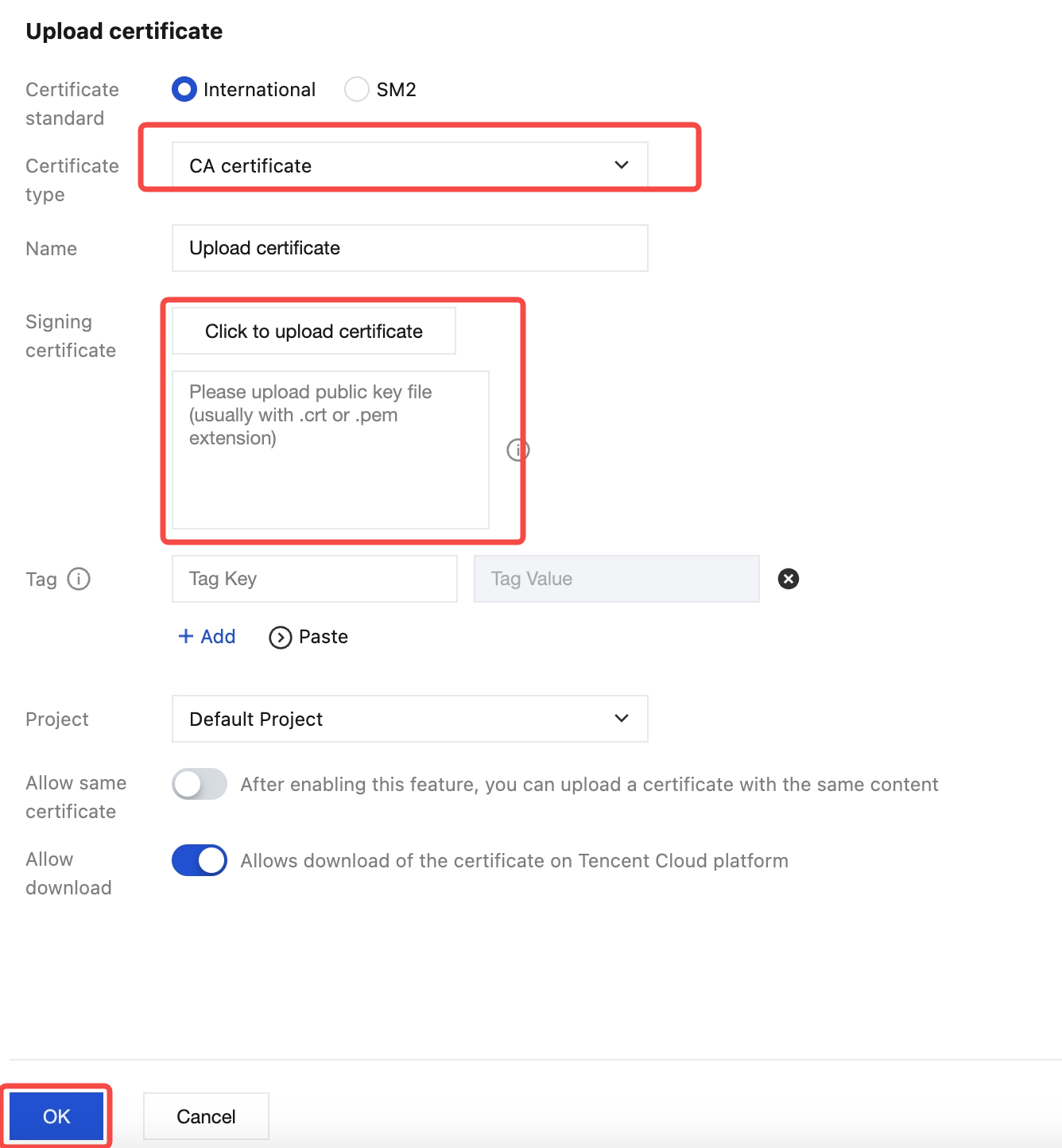

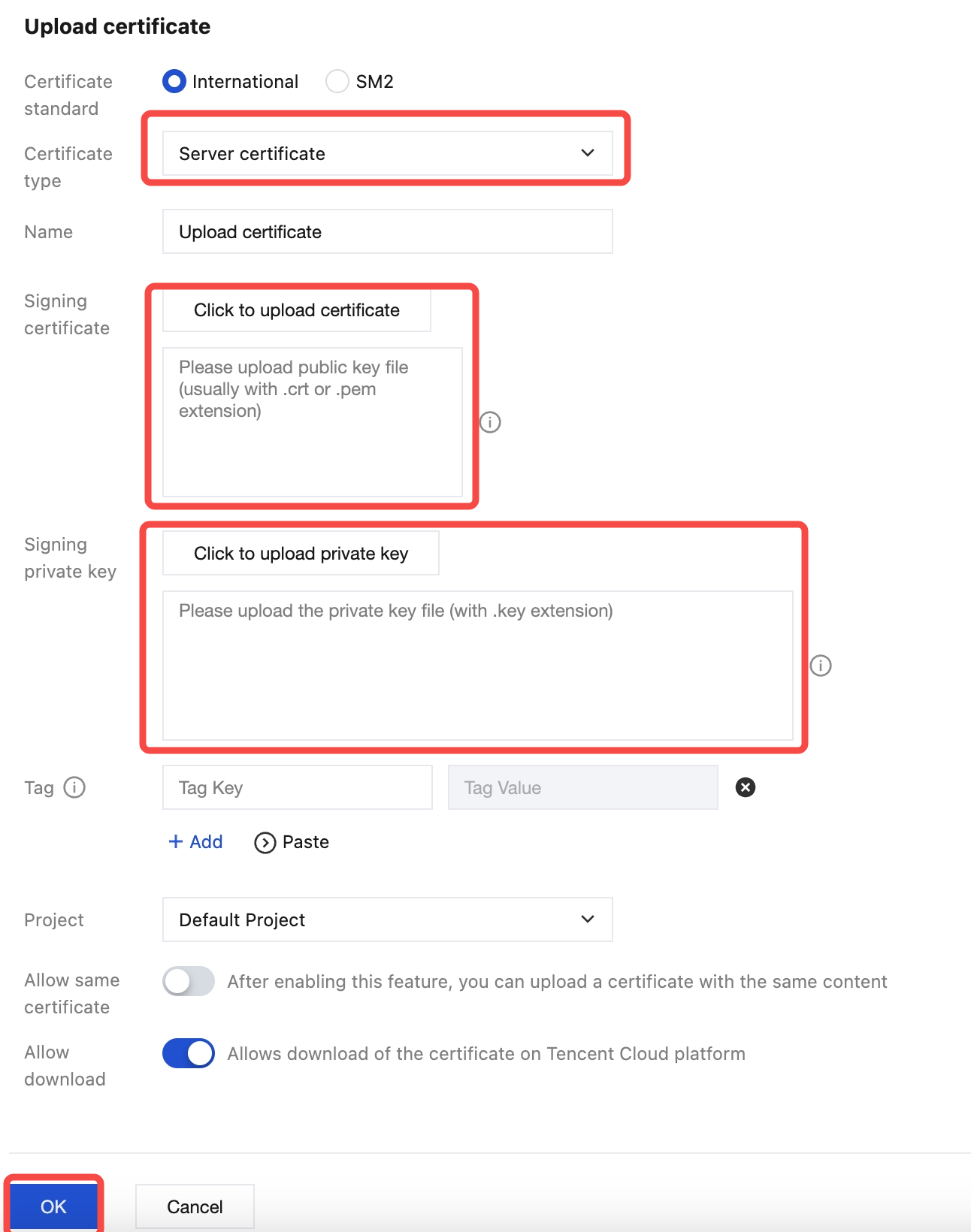

3. 인증서 업로드 페이지에서 인증서 유형은 CA 인증서를 선택하고, 절차 1에서 생성한 CA 인증서 ca.crt의 내용을 서명 인증서 구역에 복사한 후 확인을 클릭합니다.

주의:

복사할 때 마지막 줄바꿈 문자를 삭제하여 오류를 방지하세요.

절차 5: 서버 인증서 업로드

1. CLB 콘솔에 로그인합니다.

2. 인증서 관리를 클릭하여 새로 만들기를 클릭합니다.

3. 인증서 업로드 페이지에서 인증서 유형은 서버 인증서를 선택하고, 절차 2 에서 생성된 서버 인증서 server.crt와 서버 개인 키 server.key의 내용을 서명 인증서 구역에 복사한 후 확인을 클릭합니다.

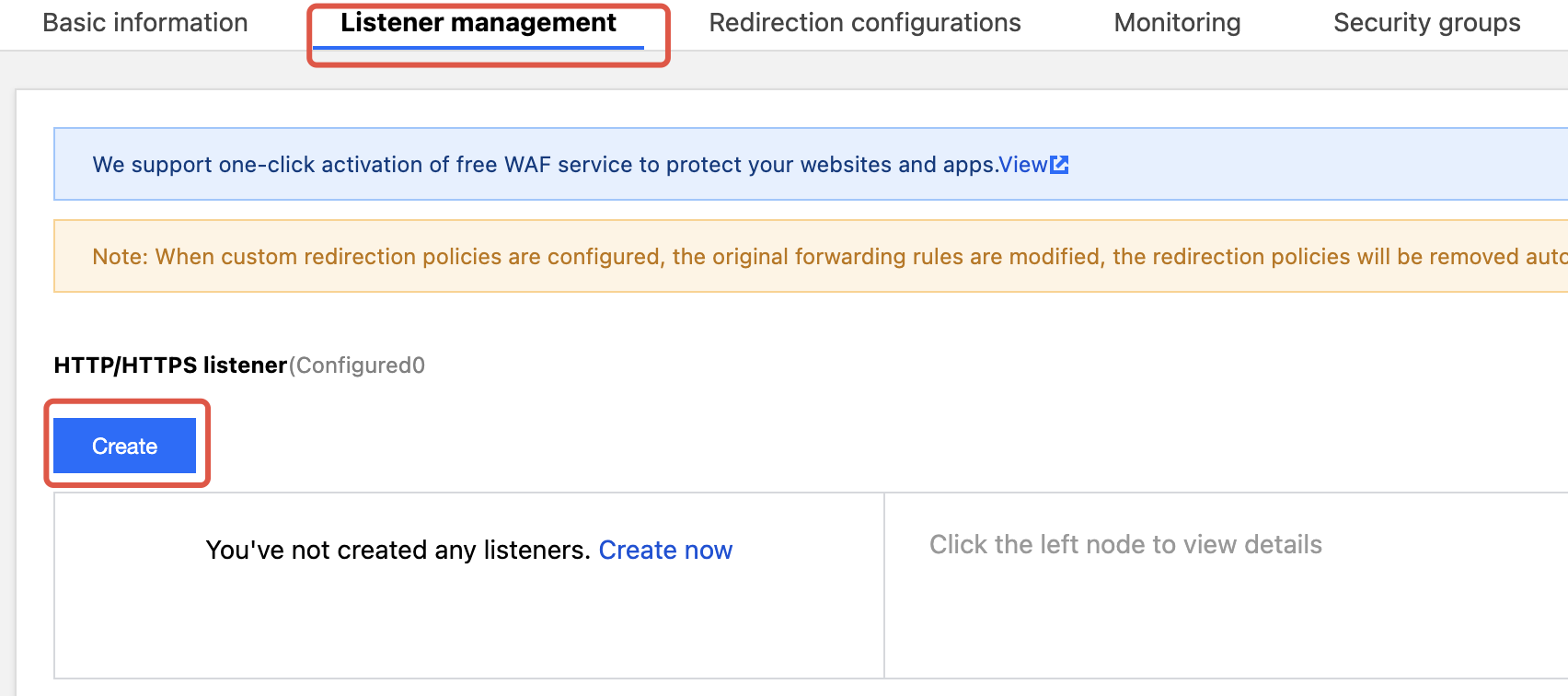

절차 6: HTTPS 양방향 인증 리스너 설정

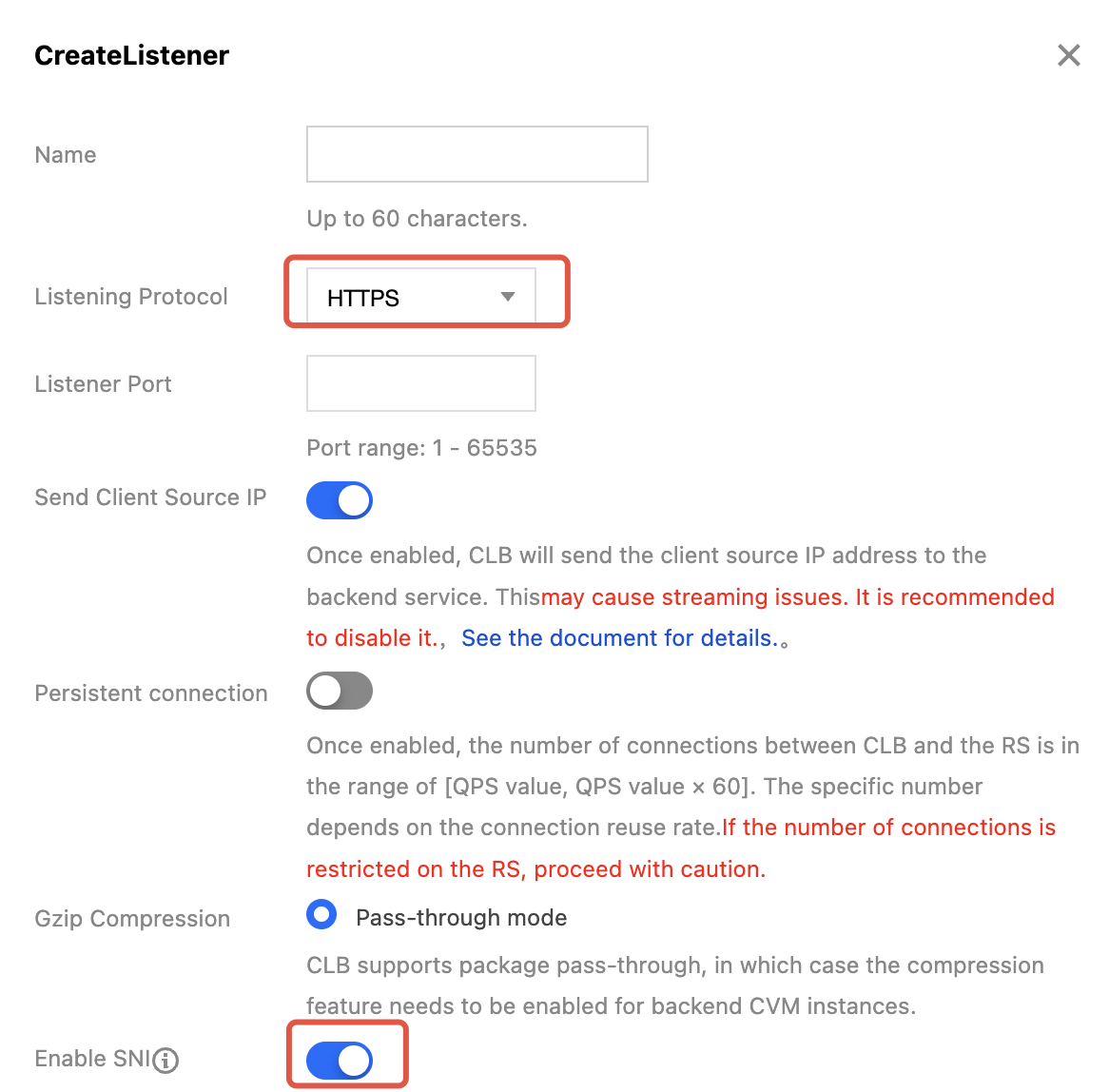

방법 1: SNI 비활성화

1. CLB 콘솔에 로그인하며, 인스턴스 페이지에서 대상 CLB 인스턴스를 찾아 인스턴스 ID를 클릭한 후, 리스너 관리 페이지에서 새로 만들기를 클릭합니다.

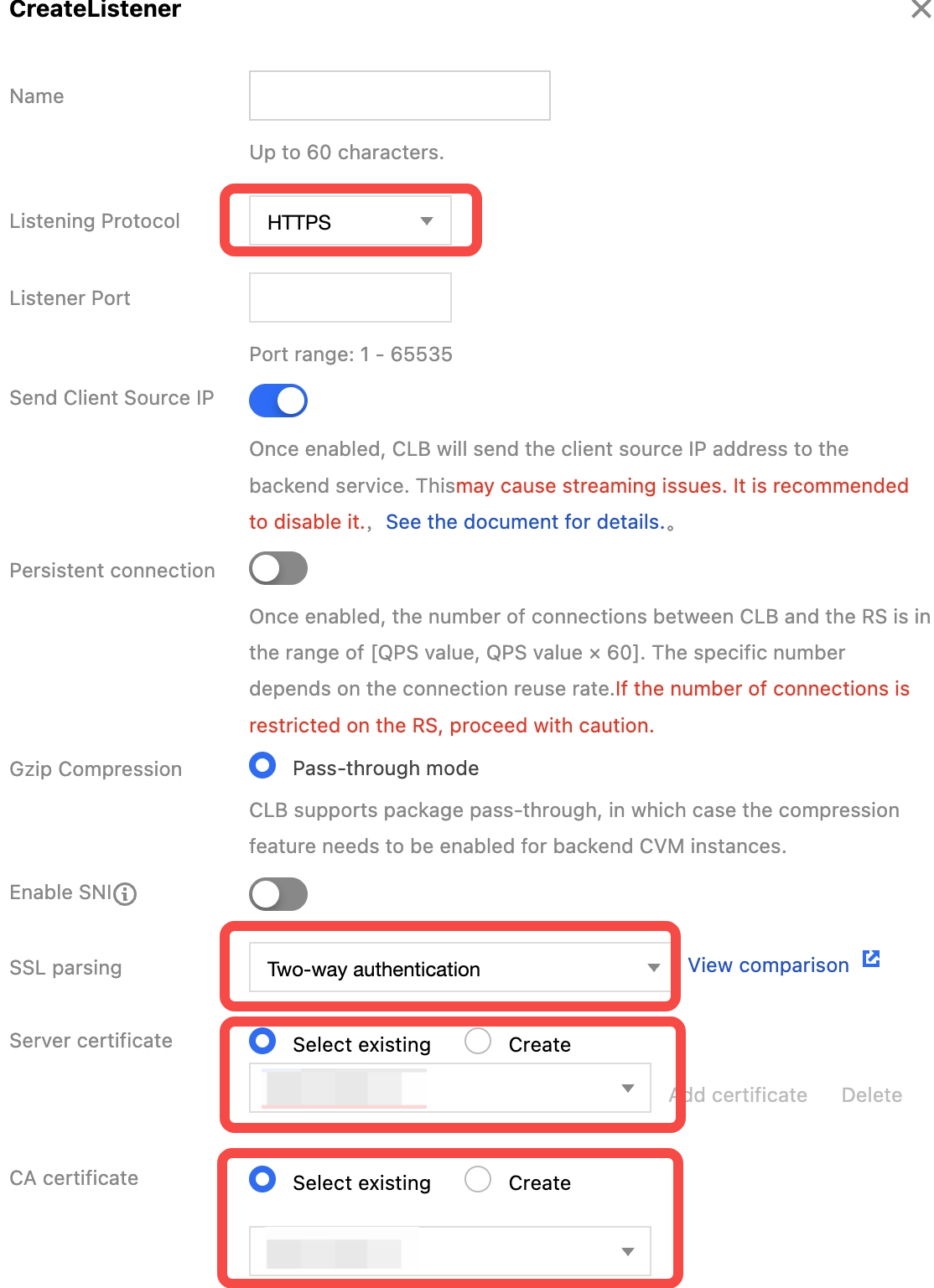

2. 설정 화면에서 수신 프로토콜을 HTTPS로 선택하고 지정된 포트를 입력합니다. SNI 비활성화 상태에서 양방향 인증 방식을 선택하고, 획득한 서버 인증서와 CA 인증서를 업로드합니다. 설정 정보를 확인한 후 제출을 클릭합니다.

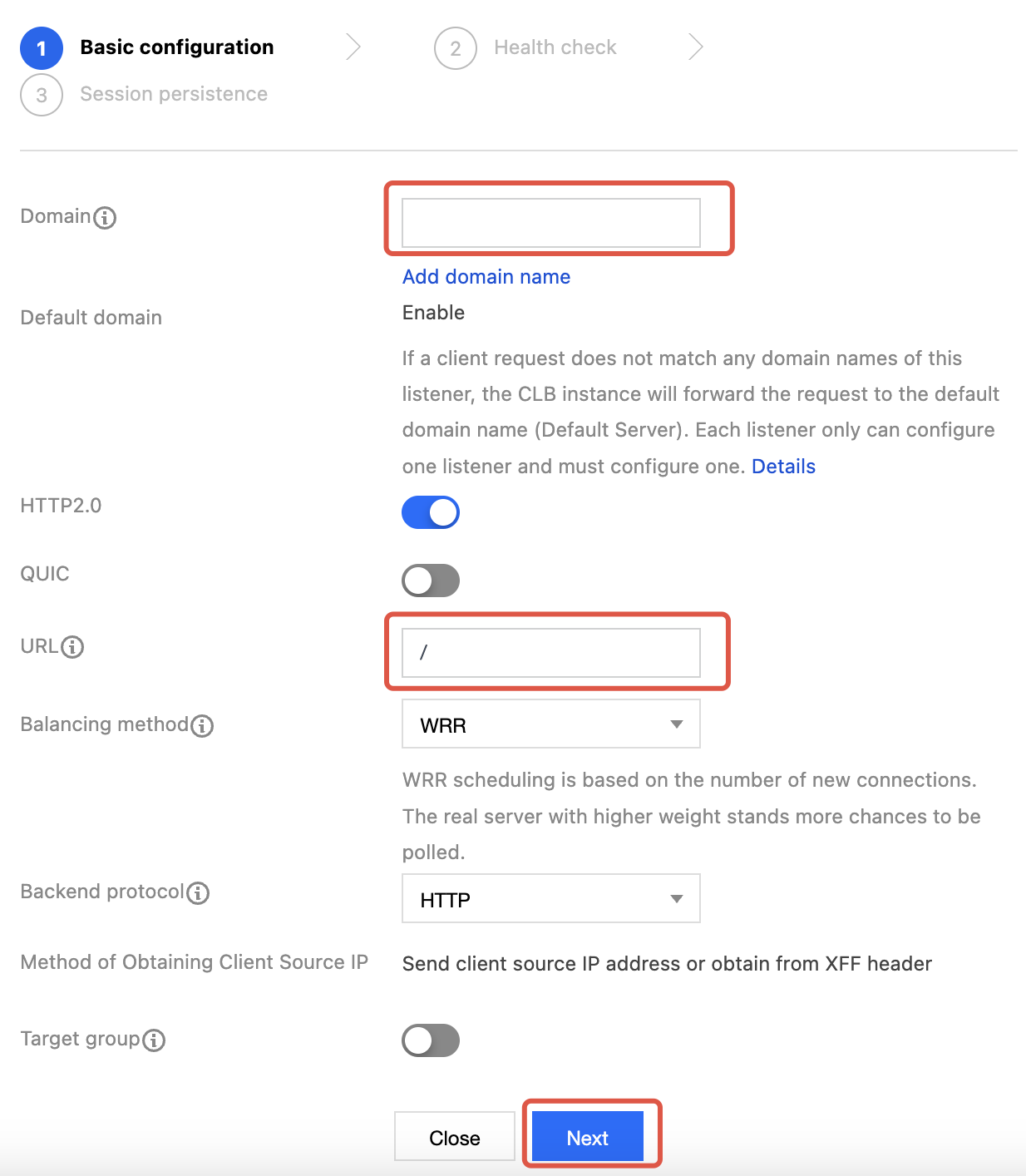

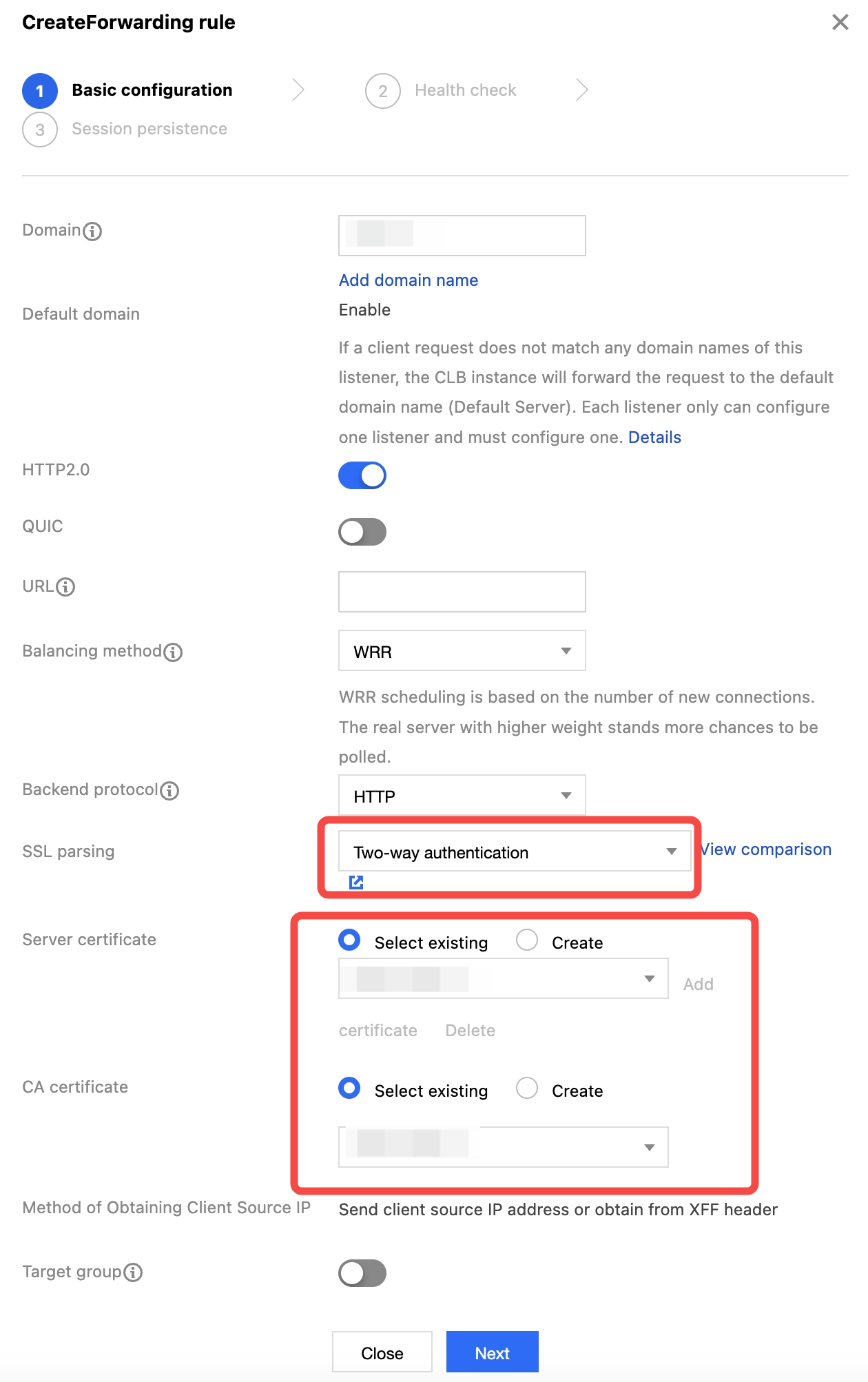

3. 더하기(+) 버튼을 클릭하여 포워딩 규칙을 생성합니다;CLB 도메인 이름과 URL 경로를 입력합니다;밸런싱 방식과 백엔드 프로토콜을 선택하여 기본 설정을 완료합니다.

설명:

HTTPS 수신 프로토콜을 선택하면 클라이언트에서 CLB로 접근할 때 HTTPS를 사용하며, CLB에서 리얼 서버로 포워딩할 때는 HTTP 또는 HTTPS를 선택할 수 있습니다.

4. 상태 점검 포트를 설정하고 선택에 따라 세션 지속성을 설정합니다.

5. 규칙을 펼친 후 바인딩을 클릭하여 생성한 rs-1, rs-2 리얼 서버를 선택합니다.

방법 2: SNI 활성화

1. 설정 화면에서 수신 프로토콜을 HTTPS로 선택하고 지정된 포트를 입력합니다. SNI를 활성화한 후 제출을 클릭합니다.

2. 더하기(+) 버튼을 클릭하여 포워딩 규칙을 생성합니다. CLB 도메인 이름과 URL 경로를 입력하며, 밸런싱 방식과 백엔드 프로토콜을 선택하여 기본 설정을 완료합니다. 해당 도메인 이름에 해당하는 서버 인증서와 자체 서명한 CA 인증서를 입력합니다.

3. 이후 절차는 SNI 비활성화 설정 방식과 동일합니다. SNI에 대한 자세한 내용은 CLB 인스턴스에 SNI 다중 인증서 바인딩 지원을 참조하십시오.

절차 7: 클라이언트 인증서 가져오기

방법 1: 브라우저 방식

1. 발급된 클라이언트 인증서 client.p12를 다운로드하여 로컬에 가져옵니다.

2. 클라이언트 인증서를 더블 클릭하고 인증서 가져오기 안내에 따라 클라이언트 인증서 설치를 완료합니다.

방법 2: 명령줄 방식

1. 클라이언트 인증서 client.crt와 클라이언트 개인 키 파일 client.key를 새 디렉토리에 복사합니다.

2. 명령줄에서 명령어를 실행하여 지정된 디렉토리의 클라이언트 인증서를 가져옵니다.

절차 8: 양방향 인증 검증

방법 1: 브라우저 방식

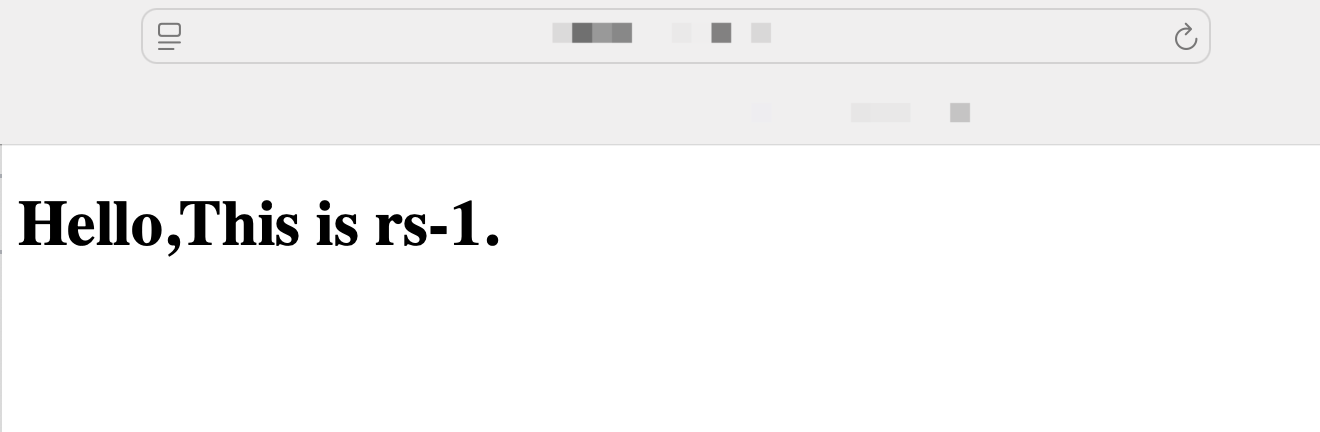

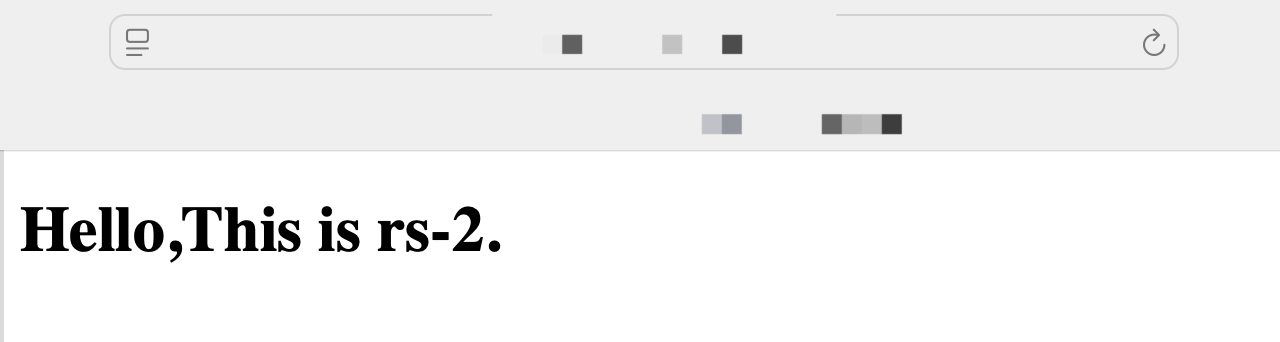

1. 브라우저에 CLB가 바인딩된 도메인을 입력합니다. 도메인이 바인딩되지 않은 경우 IP 포트에 접근할 수 있습니다. 접근 시 가져온 클라이언트 인증서를 선택하세요.

2. 브라우저를 새로 고침하여 클라이언트 요청이 rs-1 및 rs-2 서버 간에 전환되는 것을 확인하면 검증 성공입니다.

방법 2: 명령줄 방식

1. shell 인터페이스에서 다음 명령어를 입력하고, 인증서 주소, 키 주소 및 접근하는 CLB 주소를 정확히 입력합니다.

curl --cert client.crt --key client.key --cacert ca.crt https://xxx.xxx.xxx

2. 해당하는 올바른 응답 코드가 출력되면 검증 성공입니다.

피드백