DLC権限の概要

Download

フォーカスモード

フォントサイズ

DLC権限にはデータ権限とデータエンジン権限が含まれます。管理者権限を持つユーザーは、DLCコンソールにログインするかAPIを使用して、データとデータエンジン権限を子ユーザーに付与できます(SuperSQLエンジンのみ)。すべての子ユーザーの権限は付与される必要があり、そうでない場合はデータやエンジンの使用、変更、削除などの操作を実行できません。

ユーザーとワークグループ

データレイクコンピューティング DLC は、顧客に2つの人員管理モードを提供します:ユーザーモードとワークグループモードで、どちらのモードも DLC の利用者に対して権限管理を行うことができます。

ユーザー:CAM 内のユーザーで、サブアカウントやコラボレーターアカウントを含みます。

ワークグループ:製品内部で管理される、一連のユーザーを含むグループで、グループ内のユーザーは同じ権限を持ちます。

説明

ユーザーに付与された権限と所属するワークグループの権限が異なる場合、両方の権限の和集合が適用されます。

ワークグループを使用すると、人員に対して迅速に権限を付与でき、各ユーザーごとに繰り返し承認する必要がありません。企業ユーザーにはワークグループモードでの権限付与をお勧めします。詳細な操作手順はユーザーとワークグループを参照してください。

ユーザータイプ

データレイクコンピューティング DLC のユーザータイプは、DLC 管理者と一般ユーザーに分かれます。

DLC 管理者:DLC を使用するユーザーを管理する責任者で、すべてのデータ、エンジン、タスクなどの権限を持ち、ユーザーやワークグループに対して管理操作(追加、権限付与、削除)を行うことができます。

一般ユーザー:DLC の一般利用者で、DLC 管理者によって追加され、デフォルトではいかなる DLC 権限も持っていません。適切な権限を取得するには承認が必要です。再承認権限を持つデータやエンジン権限に対してのみ承認を行うことができます。

権限&操作 | DLC 管理者 | 一般ユーザー |

データ権限 | すべての権限 | デフォルトではなし、DLC管理者によって承認されます。 |

データエンジン権限 | すべての権限 | SuperSQLエンジンデフォルトではなし、DLC管理者によって承認されます。 |

ユーザー管理 | 実行可能 | 操作不可。 |

ワークグループ管理 | 実行可能 | 操作不可。 |

権限範囲 | すべての権限 | 権限中付与可能の権限。 |

説明

上記の権限は、データレイクコンピューティングDLC内で定義された権限のみを含みます。購入/構成変更/返金などの費用関連の操作については、追加でアクセス管理CAMにて財務権限QCloudFinanceFullAccessを付与する必要があります(権限付与操作についてはサブアカウントの作成と権限付与を参照)。これらは上記の権限には含まれていません。

データ権限

DLCのデータ権限には、データディレクトリ、データベース、データテーブルに対する操作権限が含まれます。管理と設定を容易にするため、2つの権限付与モードを提供しています:通常権限設定と高度な権限設定。

通常の権限設定モードでは、具体的な権限設定を気にすることなく、ユーザーに直接ロールを付与できます(ロールと権限の対応関係についてはサブアカウント権限管理を参照)。権限の粒度はデータカタログ、データベース、データテーブルをカバーします。迅速な権限付与や複雑な権限管理が必要ないシナリオに適しています。

高度な権限設定モードでは、単一のデータベースおよびデータベース内のデータテーブル、ビュー、関数に対して包括的な権限付与が可能です。細かい権限管理が必要なシナリオに適しています。

操作権限に対応するSQL操作は以下の通りです:

Action | CREATE | ALTER | DROP | SELECT | INSERT | DELETE | Target |

CREATE DATABASE | ✓ | - | - | - | - | - | Catalog |

ALTER DATABASE | - | ✓ | - | - | - | - | Database |

DROP DATABASE | - | - | ✓ | - | - | - | Database |

CREATE TABLE | ✓ | - | - | - | - | - | Database |

CREATE TABLE AS SELECT | ✓ | - | - | ✓ | ✓ | - | Database/Table |

DROP TABLE | - | - | ✓ | - | - | - | Table |

ALTER TABLE LOCATION | - | ✓ | - | - | - | - | Table |

ALTER PARTITION LOCATION | - | ✓ | - | - | - | - | Table |

ALTER TABLE ADD PARTITION | - | ✓ | - | - | - | - | Table |

ALTER TABLE DROP PARTITION | - | ✓ | - | - | - | - | Table |

ALTER TABLE | - | ✓ | - | - | - | - | Table |

CREATE VIEW | ✓ | - | - | - | - | - | Database |

ALTER VIEW PROPERTIES | - | ✓ | - | - | - | - | View |

ALTER VIEW RENAME | - | ✓ | - | - | - | - | View |

DROP VIEW PROPERTIES | - | ✓ | ✓ | - | - | - | View |

DROP VIEW | - | - | ✓ | - | - | - | View |

SELECT TABLE | - | - | - | ✓ | - | - | Table |

INSERT | - | - | - | - | ✓ | - | Table |

INSERT OVERWRITE | - | - | - | - | ✓ | ✓ | Table |

CREATE FUNCTION | ✓ | - | - | - | - | - | Database |

DROP FUNCTION | - | - | ✓ | - | - | - | Function |

SELECT VIEW | - | - | - | ✓ | - | - | View |

SELECT FUNCTION | - | - | - | ✓ | - | - | Function |

データエンジン権限

DLCデータエンジンはSuperSQLエンジンと標準エンジンの2種類に分かれています。詳細な違いと適用シナリオについては、データエンジンを参照してください。以前にリリースされたSuperSQLエンジンの権限はDLCコンソールで管理され、DLCコンソール>ユーザーと権限管理でSuperSQLエンジンの権限を迅速に管理できます。一方、標準エンジンの権限管理はTencent Cloud Access Management CAMによって一元管理され、標準エンジンはクラウドリソースとしてCAMを通じて高度に柔軟なリソースレベルの認証設定が可能で、企業レベルのセキュリティ管理ニーズを満たします。

SuperSQL エンジン権限管理

DLC の SuperSQL データエンジン操作権限には、データエンジンの使用、変更、操作、監視、削除権限が含まれます。具体的な権限は以下の通りです:

使用:このエンジンを選択してタスクを実行する権限。

変更:エンジンの基本情報および構成情報を変更できます(構成情報の変更には、同時にCAM財務権限が必要です)。

操作:エンジンを一時停止または再起動する権限。

監視:エンジンの実行タスクと監視情報を表示する権限。

削除:エンジンを返金処理する権限。

標準エンジン権限管理

DLC標準エンジン権限はTencent Cloudアクセス管理CAMによって一元管理されます。サブアカウントがDLC標準エンジンをスムーズに利用できるようにするため、メインアカウントはサブアカウントに権限を付与する必要があります。標準エンジン作成後、QcloudDLCFullAccess(Data Lake Compute(DLC) フルアクセス)ポリシーを持つすべてのサブユーザーは標準エンジン権限を持ちます。AユーザーがAエンジンのみの権限を持つなど、標準エンジン権限を詳細に管理する必要がある場合は、カスタムポリシーを作成して実現できます。

需要シナリオ | 操作 |

シナリオ1:サブアカウントはすべての標準エンジン権限を持っています | サブアカウントにQcloudDLCFullAccessプリセットポリシーを関連付けます |

シナリオ2:サブアカウントが一部の標準エンジン権限を持っている | カスタムポリシーを作成 |

説明:

具体的なニーズに応じて、上記の2つの状況に基づいて、標準エンジンのユーザー権限を管理する方法を選択できます。

シナリオ1:子ユーザーにすべての標準エンジン権限を付与する

メインアカウントまたはCAM操作権限を持つサブアカウントでログイン後、サブアカウントリストから該当するサブアカウントを見つけ、操作列の「権限付与」をクリックし、QcloudDLCFullAccessを検索して選択し、確定をクリックします。具体的な操作については、新規ユーザー開通フルプロセスをさらに参照してください。

注意:

QcloudDLCFullAccess は、サブアカウントにデータレイクコンピューティング DLC の全読み書き権限を付与し、すべての標準エンジンの使用と管理を含みます。

シナリオ2:子ユーザーに標準エンジン権限の一部を付与する

データレイクコンピューティング DLCは、CAMタグに基づくリソースレベルの認証をサポートしており、タグを使用してDLCの既存の標準エンジンリソースとエンジン関連API権限を分類管理することで、リソースの多次元分類管理と詳細な権限付与を実現できます。Tencent Cloudタグに関する詳細は、Tencent Cloudタグを参照してください。

説明:

Tencent Cloud タグに基づき、DLC の標準エンジンでは、以下の効果を迅速に実現できます:

部門 A のすべてのユーザーは、部門 A タグが付けられた標準エンジンリソースのみを使用でき、他のタグが付けられた標準エンジンを使用することはできません。

部門AのユーザーがDLC標準エンジンリソースを作成する際、部門Aタグを強制的に付与する必要があります。タグを付けない場合や部門A以外のタグを付けた場合、作成は失敗します(オプション)。

操作手順

ステップ1:タグを作成する

タグのキーと値を入力し、確定をクリックすると作成が完了します。例えば、部門名をAnalyzeとするタグを作成する場合、Keyには「department」、Valueには「Analyze」と入力します。

ステップ2:標準エンジンにタグを付ける

データレイクコンピューティングDLCコンソール > 標準エンジンに進み、該当する標準エンジンを選択して基本設定ページに入り、タグオプションでタグを選択してバインドします。詳細なエンジンへのタグバインド操作については、コンピューティングエンジン関連タグを参照してください。

注意:

特定のタグ(上記の例では「department:Analyze」)が標準エンジンに付けられると、その後このタグに関連付けられたサブユーザーのみがこの標準エンジンを表示および使用できるようになります。

ステップ3:カスタムポリシーの作成

1. テンセントクラウドのアクセス制御 CAM コンソールに進み、左側のナビゲーションバーでポリシーを選択し、カスタムポリシーを作成をクリックします。ポップアップダイアログでTagによる権限付与を選択します。

2. カスタムポリシー生成ウィザードで、サービス検索でDLCを選択し、Action すべての操作をチェック (dlc:*)。

注意:

すべての操作 (dlc:*)は、ユーザーにすべてのDLCクラウドAPI操作権限を付与することを意味します。ユーザーが標準エンジンの破棄、作成、または変更権限を持たないように制限する必要がある場合は、上記のすべての操作 (dlc:*)で対応するインターフェースのチェックを外してください。

状況 | 選択を解除する必要があるDLCインターフェース |

エンジンを破棄できません | DeleteDataEngine |

エンジンを作成できません | CreateDataEngine |

エンジンを変更できません | UpdateDataEngine |

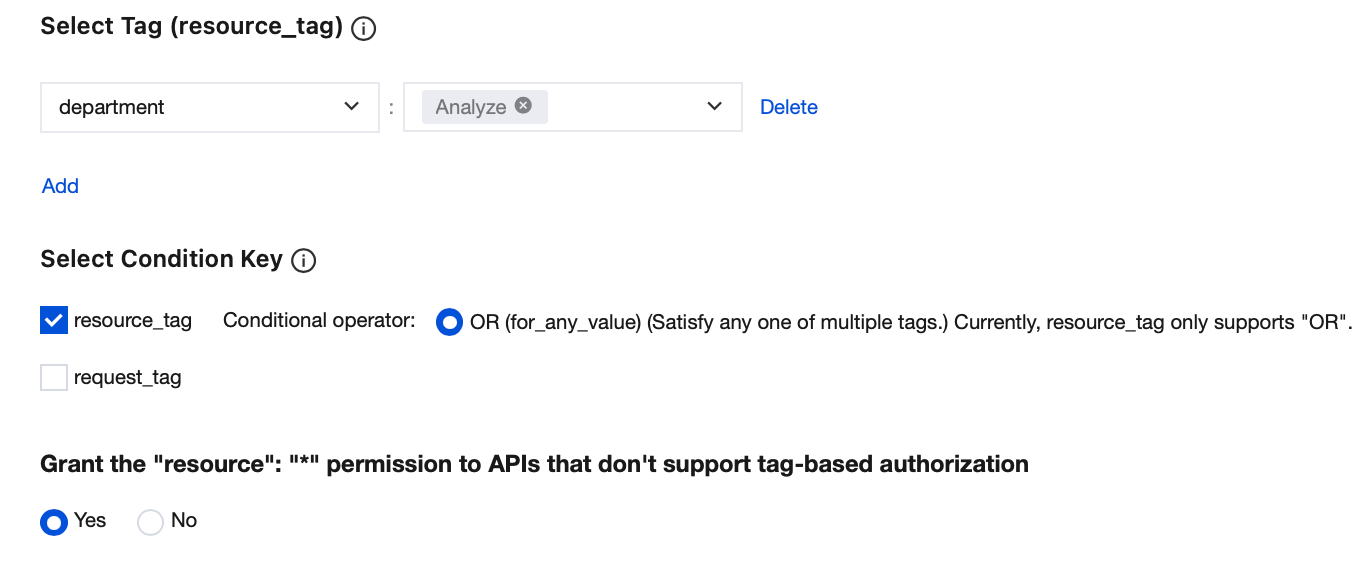

3. 以前作成した「department:Analyze」タグを選択し、Condition KeyはデフォルトでResource_tagにチェックが入っています。タグをサポートしていないインターフェース「resource": "*"」の権限を付与するかどうかに注意してください、「はい」にチェックを入れる必要があります。チェックを入れないと、関連するサブユーザーがDLCコンソールの非タグレベルの認証インターフェースへのアクセス権限を持たないため、正常にアクセスできなくなります。

説明:

「Analyze」部門のユーザーがDLC標準エンジンリソースを作成する際に、新規エンジンに「department:Analyze」タグを強制的に関連付ける必要がある場合は、request_tagをチェックすることを選択できます。

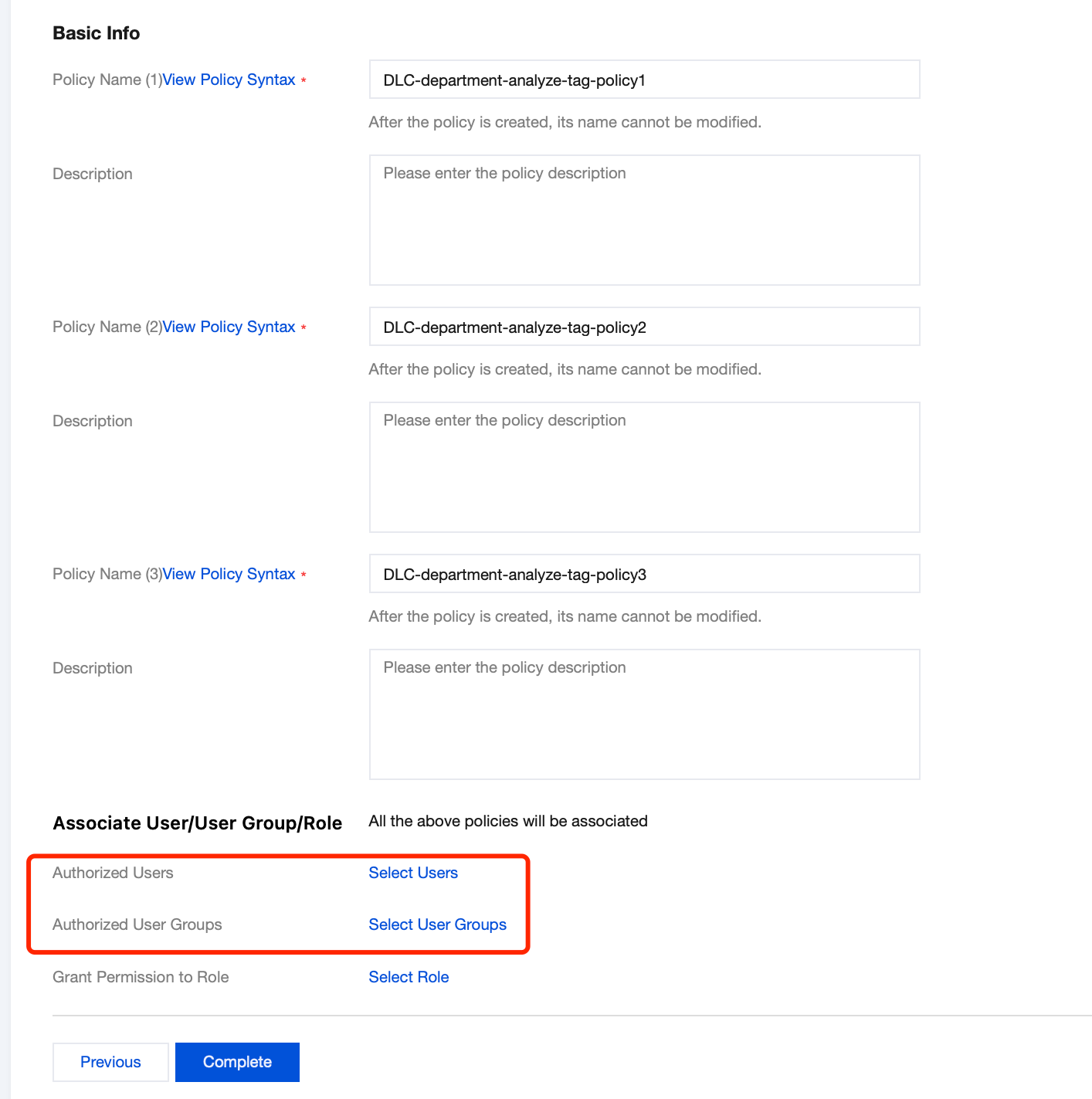

4. 次へをクリックします。DLCインターフェースが多数関与するため、CAMは複数の分割されたサブポリシーを作成します。分割されたサブカスタムポリシーに、DLC-department-analyze-tag-policyなどの検索しやすい名前を入力できます。関連ユーザーまたは関連ユーザーグループで、このカスタムポリシーに関連付ける必要があるユーザー/ユーザーグループを選択します。この例では、Analyze部門のすべての従業員サブアカウントを関連付けます。

5. 完了をクリックすると、カスタムポリシーの作成が完了します。上記のカスタムポリシーが正常に作成されると、このカスタムポリシーに関連付けられたすべてのDLCユーザーは、department:Analyzeタグが付けられた標準エンジンにのみアクセスできます。

注意:

1. 後続のユーザーメンテナンスの便宜のために、ユーザーグループを使用して関連付けることをお勧めします。

2. カスタムポリシーに関連付けられたユーザーが、すでにQcloudDLCFullAccessプリセットポリシーに関連付けられている場合、そのユーザーは引き続きすべての標準エンジン権限を保持します。

フィードバック