Contoh Konsol

Download

Mode fokus

Ukuran font

Dokumen ini memberikan contoh tentang cara memberikan izin kepada pengguna untuk melihat dan menggunakan sumber daya tertentu di konsol TencentDB dengan menggunakan kebijakan CAM.

Kebijakan Akses Penuh untuk TencentDB

Untuk memberikan izin kepada pengguna untuk membuat dan mengelola instans TencentDB, Anda dapat menerapkan kebijakan QcloudCDBFullAccess untuk pengguna.

QcloudCDBFullAccess: Kebijakan ini menunjukkan izin akses baca tulis penuh untuk instance TencentDB for MySQL, termasuk MySQL serta grup keamanan terkait, pemantauan, grup pengguna, pencadangan, VPC, dan izin KMS. Cocok untuk pengguna yang memerlukan manajemen dan operasi lengkap atas instance TencentDB for MySQL.

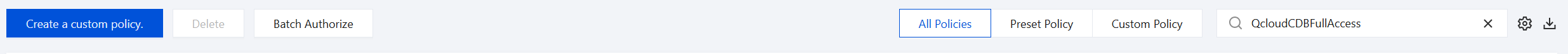

Masuk ke antarmuka Manajemen Kebijakan, cari QcloudCDBFullAccess di kotak pencarian di sudut kanan atas, dan Anda akan menemukan kebijakan tersebut.

Sintaks kebijakannya sebagai berikut:

{"version": "2.0","statement": [{"action": ["cdb:*"],"resource": "*","effect": "allow"},{"action": ["vpc:*"],"resource": "*","effect": "allow"},{"action": ["cvm:*"],"resource": "qcs::cvm:::sg/*","effect": "allow"},{"action": ["cos:*"],"resource": "*","effect": "allow"},{"effect": "allow","action": "monitor:*","resource": "*"},{"action": ["kms:CreateKey","kms:GenerateDataKey","kms:Decrypt","kms:ListKey"],"resource": "*","effect": "allow"}]}

Kebijakan CAM di atas memberikan izin kepada pengguna untuk menggunakan semua sumber daya TencentDB, VPC, grup keamanan, COS, KMS, dan Cloud Monitor.

Kebijakan Izin Baca Saja untuk TencentDB

Jika Anda hanya ingin pengguna memiliki izin untuk menanyakan informasi dan data instance database cloud, tetapi tidak memiliki izin untuk membuat, menghapus, dan memodifikasi, Anda dapat menggunakan kebijakan bernama: QcloudCDBInnerReadOnlyAccess untuk pengguna tersebut.

QcloudCDBInnerReadOnlyAccess: Kebijakan ini menunjukkan izin akses hanya baca untuk instance TencentDB for MySQL. Cocok untuk pengguna yang hanya perlu melihat informasi dan data instance TencentDB for MySQL, tetapi tidak dapat melakukan operasi pembuatan, penghapusan, modifikasi, atau perubahan konfigurasi. Contoh: staf keuangan atau auditor (perlu melihat penggunaan sumber daya database dan biaya, tetapi tidak dapat memodifikasi instance).

Keterangan:

Anda disarankan untuk mengonfigurasi kebijakan baca saja untuk TencentDB.

Anda dapat masuk ke antarmuka Manajemen Kebijakan, cari QcloudCDBInnerReadOnlyAccess di kotak pencarian di sudut kanan atas, dan Anda akan menemukan kebijakan tersebut.

Sintaks kebijakannya sebagai berikut:

{"version": "2.0","statement": [{"action": ["cdb:Describe*"],"resource": "*","effect": "allow"}]}

Kebijakan Izin Baca Saja untuk Sumber Daya terkait TencentDB

Untuk memberikan izin kepada pengguna melihat instans TencentDB dan sumber daya terkait (VPC, grup keamanan, COS, dan Cloud Monitor) tetapi tidak membuat, menghapus, atau memodifikasinya, Anda dapat menerapkan kebijakan QcloudCDBReadOnlyAccess untuk pengguna.

QcloudCDBReadOnlyAccess: Kebijakan ini menunjukkan izin akses hanya baca untuk sumber daya terkait TencentDB for MySQL. Cocok untuk pengguna yang hanya perlu melihat instance TencentDB for MySQL dan sumber daya terkait, tetapi tidak dapat memodifikasi atau menghapus sumber daya ini. Contoh: staf pemantauan operasional (hanya perlu melihat status database dan data pemantauan, tidak perlu memodifikasi konfigurasi), staf pengembang (hanya perlu menanyakan informasi database, tetapi tidak dapat memodifikasi konfigurasi instance), dll.

Masuk ke antarmuka Manajemen Kebijakan, cari QcloudCDBReadOnlyAccess di kotak pencarian di sudut kanan atas, dan Anda akan menemukan kebijakan tersebut.

Sintaks kebijakannya sebagai berikut:

{"version": "2.0","statement": [{"action": ["cdb:Describe*"],"resource": "*","effect": "allow"},{"action": ["vpc:Describe*","vpc:Inquiry*","vpc:Get*"],"resource": "*","effect": "allow"},{"action": ["cvm:DescribeSecurityGroup*"],"resource": "*","effect": "allow"},{"action": ["cos:List*","cos:Get*","cos:Head*","cos:OptionsObject"],"resource": "*","effect": "allow"},{"effect": "allow","action": "monitor:*","resource": "*"}]}

Sintaks kebijakan CAM di atas memberikan izin pengguna untuk operasi berikut:

Semua operasi di TencentDB yang dimulai dengan "Describe".

Semua operasi di VPC yang dimulai dengan "Describe", "Inquiry", atau "Get".

Semua operasi dalam grup keamanan yang dimulai dengan kata "DescribeSecurityGroup".

Semua operasi di COS yang dimulai dengan "List", "Get", dan "Head" serta operasi "OptionsObject".

Semua operasi di Cloud Monitor.

Kebijakan untuk Memberikan Izin Pengguna untuk Menggunakan API bukan di Tingkat Sumber Daya

Untuk memberikan izin kepada pengguna agar hanya menggunakan API bukan pada tingkat sumber daya, Anda dapat menerapkan kebijakan QcloudCDBProjectToUser untuk pengguna.

QcloudCDBProjectToUser: Kebijakan ini menunjukkan izin proyek sub-akun untuk TencentDB for MySQL, cocok untuk memberikan izin operasi antarmuka API yang bukan tingkat sumber daya kepada pengguna. Kebijakan ini cocok untuk tester, dll. Masuk ke antarmuka Manajemen Kebijakan, cari QcloudCDBProjectToUser di kotak pencarian di sudut kanan atas, dan Anda akan menemukan kebijakan tersebut.

Sintaks kebijakannya sebagai berikut:

{"version": "2.0","statement": [{"action": ["cdb:BalanceRoGroupLoad","cdb:CancelBatchOperation","cdb:CreateBatchJobFiles","cdb:CreateDBInstance","cdb:CreateDBInstanceHour","cdb:CreateMonitorTemplate","cdb:CreateParamTemplate","cdb:DeleteBatchJobFiles","cdb:DeleteMonitorTemplate","cdb:DeleteParamTemplate","cdb:DescribeBatchJobFileContent","cdb:DescribeBatchJobFiles","cdb:DescribeBatchJobInfo","cdb:DescribeProjectSecurityGroups","cdb:DescribeDefaultParams","cdb:DescribeMonitorTemplate","cdb:DescribeParamTemplateInfo","cdb:DescribeParamTemplates","cdb:DescribeRequestResult","cdb:DescribeRoGroupInfo","cdb:DescribeRoMinScale","cdb:DescribeTasks","cdb:DescribeUploadedFiles","cdb:ModifyMonitorTemplate","cdb:ModifyParamTemplate","cdb:ModifyRoGroupInfo","cdb:ModifyRoGroupVipVport","cdb:StopDBImportJob","cdb:UploadSqlFiles"],"effect": "allow","resource": "*"}]}

Kebijakan untuk Memberikan Izin Pengguna untuk Memanipulasi Instans TencentDB Tertentu

Jika Anda ingin memberikan izin kepada pengguna untuk memiliki izin operasi pada instance TencentDB for MySQL tertentu, Anda dapat mengasosiasikan kebijakan berikut dengan pengguna tersebut. Kebijakan berikut memungkinkan pengguna memiliki hak operasi pada instance database cloud dengan ID cdb-xxx di wilayah Guangzhou:

{"version": "2.0","statement": [{"action": "cdb:*","resource": "qcs::cdb:ap-guangzhou::instanceId/cdb-xxx","effect": "allow"}]}

Kebijakan untuk Memberikan Izin Pengguna untuk Memanipulasi Instans TencentDB dalam Batch

Jika Anda ingin memberikan izin kepada pengguna untuk memiliki izin operasi pada beberapa instance TencentDB for MySQL sekaligus, Anda dapat mengasosiasikan kebijakan berikut dengan pengguna tersebut. Kebijakan berikut memungkinkan pengguna memiliki hak operasi pada instance database cloud dengan ID cdb-xxx dan cdb-yyy di wilayah Guangzhou serta instance dengan ID cdb-zzz di wilayah Beijing.

{"version": "2.0","statement": [{"action": "cdb:*","resource": ["qcs::cdb:ap-guangzhou::instanceId/cdb-xxx", "qcs::cdb:ap-guangzhou::instanceId/cdb-yyy", "qcs::cdb:ap-beijing::instanceId/ cdb-zzz"],"effect": "allow"}]}

Kebijakan untuk Memberikan Izin Pengguna untuk Memanipulasi Instans TencentDB di Wilayah Tertentu

Jika Anda ingin memberikan izin kepada pengguna untuk memiliki hak operasi pada instance TencentDB for MySQL di wilayah tertentu, Anda dapat mengasosiasikan kebijakan berikut dengan pengguna tersebut. Kebijakan berikut memungkinkan pengguna memiliki hak operasi pada mesin database cloud di wilayah Guangzhou.

{"version": "2.0","statement": [{"action": "cdb:*","resource": "qcs::cdb:ap-guangzhou::*","effect": "allow"}]}

Kebijakan Kustom

Jika kebijakan yang telah ditetapkan tidak dapat memenuhi persyaratan Anda, Anda dapat membuat kebijakan khusus seperti yang ditunjukkan di bawah ini. Jika izin diberikan oleh sumber daya, untuk operasi API TencentDB yang tidak mendukung otorisasi di tingkat sumber daya, Anda masih dapat memberi otorisasi kepada pengguna untuk melakukannya, tetapi Anda harus menentukan

* sebagai elemen sumber daya dalam pernyataan kebijakan.Sintaks kebijakan kustom adalah sebagai berikut:

{"version": "2.0","statement": [{"action": ["Action"],"resource": "Resource","effect": "Effect"}]}

Ganti "Action" (Tindakan) dengan operasi yang diizinkan atau ditolak.

Ganti "Resource" (Sumber Daya) dengan sumber daya yang ingin Anda izinkan untuk dimanipulasi oleh pengguna.

Ganti "Effect" (Efek) dengan "Allow" (Izinkan) atau "Deny" (Tolak).

Dokumen Terkait

Jika Anda ingin memahami definisi Cloud Access Management, lihat Ikhtisar CAM.

Jika Anda ingin memahami operasi otorisasi spesifik, silakan merujuk ke Buat Kebijakan Kustom melalui Pembuat Kebijakan atau Buat Kebijakan Kustom melalui Sintaks Kebijakan.

Bantuan dan Dukungan

Apakah halaman ini membantu?

Anda juga dapat Menghubungi Penjualan atau Mengirimkan Tiket untuk meminta bantuan.

masukan